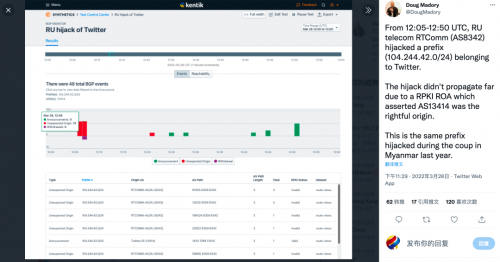

日前,一家俄羅斯電信運營商在兩個多小時內短暫地通告自己是Twitter

流量的目的地,這可能是一起意外事件,也可能是一起企圖劫持流量的事件。

據悉,當日早些時候,俄羅斯運營商RTComm.ru開始通告104.244.42.0/24,這正是Twitter所使用的前綴。對此,國際IT網絡安全培訓組織表示,劫持邊界網關協議(BGP)前綴是阻止訪問的一種方式,但它也可以用來攔截發送到相應IP地址的流量。

流量被加持,根源在不安全協議

事件發生后,美國聯邦通信委員會(FCC)在調查公告特別指出,俄羅斯網絡之前的行為很可疑。FCC寫道:“俄羅斯網絡運營商之前被懷疑過利用BGP的漏洞來劫持流量,包括在未給出解釋的情況下通過俄羅斯重定向流量。”

該事件再度暴露了BGP的固有缺陷。作為一種歷史悠久的協議,BGP(邊界網關協議)于1990年首次發布并應用于互聯網世界,與許多互聯網的基礎協議一樣,BGP設計當初并未考慮到更多的安全性,因而通過BGP劫持可用于破壞網絡或攔截流量。

BGP劫持是指攻擊者惡意改變互聯網流量的路由。攻擊者通過錯誤地宣布他們實際上并不擁有的IP地址組(稱為IP前綴)的所有權來實現這一點。通俗來講,BGP劫持就像是有人在高速公路上改變所有的標志,將汽車指向錯誤的出口。

由于BGP劫持,互聯網流量可能被監控或攔截。通常來看,流量只會占用不必要的長路徑,從而增加延遲;但在糟糕的情況下,BGP劫持會作為中間人攻擊的一部分將用戶重定向到虛假網站以竊取數據。

部署SSL證書,實現HTTPS傳輸加密

BGP協議是用來控制信息流量在互聯網流動的,是全球服務器提供商(SP)和本地服務器提供商給用戶們提供的。BGP協議雖然解決了人與服務器的交流問題,但同時也面臨著信息泄露、流量被劫持等隱患。

隨著互聯網的高速發展和全民網絡安全意識的逐步增強,越來越多的網站開始采用HTTPS這一更為安全的網絡傳輸協議。HTTPS通過為服務器部署SSL證書而得來,相比于其他網絡傳輸協議,HTTPS不僅可以提供更加優質的信息保密,還可以防止流量被劫持。

當網站部署SSL證書,升級為HTTPS協議后,假設網絡黑客劫持了網站域名解析,瀏覽器由于證書校驗不通過,假站點返回的內容也不能正常展示,所以黑客的劫持就沒有意義。

值得注意的是,只安裝了DV類型證書的網站會被通過BGP劫持導致SSL功能失效,攻擊者甚至可以通過BGP劫持來申請DV類型證書。因此,一些重要領域如政府、金融類網站應當使用EV/OV型等更高級的SSL證書,以提升網站安全防護等級。這樣一來,即使遇到SSL證書被劫持的情況,用戶只要不隨意信任來源不明的證書,就能牢牢掌握網站大門的鑰匙,從而保證網站數據和流量的安全和完整。

此外,每個SSL證書都包含有關證書所有者唯一的身份驗證信息,可以幫助訪問者快速識別服務器的真實身份,避免被釣魚網站欺詐。同時,SSL證書還可幫助網站更好地保護網站數據獨享,以及給予網站更高的搜索引擎權重。

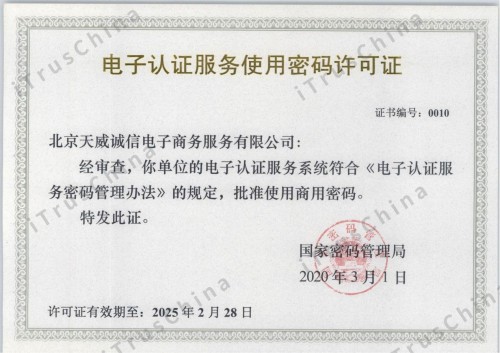

需要說明的是,要為網站部署SSL證書,必須要向權威機構申請。即那些已經通過WebTrust國際安全審計認證,受各類操作系統、主流移動設備和瀏覽器信任的第三方電子認證服務機構。

此外,在中國還需要有兩個附加項,那就是要拿到工信部許可的《電子認證服務許可證》和國家密碼管理局頒發的《電子認證服務使用密碼許可證》,因為只有這樣的權威電子認證機構,才有權利簽發各類數字證書。

當前,HTTPS依然是非常有效的流量劫持防范措施之一,無論是網絡服務提供商還是廣大網民,為保障自己的帳戶安全和個人權益,都要形成使用HTTPS訪問網站的習慣和意識,重要的網站更要及時部署權威機構頒發的SSL證書,才能確保網站關鍵數據的安全和完整。